Seguridad en Windows

He reunido los puntos mas básicos en cuanto a nuestra Seguridad de Windows, como también la experiencia que tenido en cuanto ir tropezando con mi sistema.

Cada punto esta detallado en forma teórica, no hay practica en ello, eso dependerá de cada usuario en cuando a su In-Seguridad. Recuerden que la Seguridad no es una solución puramente técnica, si no que se le llama a la combinación de medidas y procesos técnicos que están echos a la medida, de manera única, para el entorno en el que se trabaja.

Este es el primer punto a tratar, seamos responsable en todo en cuanto se hable de nuestra seguridad. Y es que si tienes que ser uno de los Expertos en Seguridad, distribuye la seguridad entre la organización , para que sea mas manejable.

Compartir el conocimiento heredado te hace crecer mas en el sentido de que te enseñas a ti mismo día a día a lo que te encuentras a cada paso. "Las personas son el sistema final de detección de intrusiones."

Recuerden que no existen métodos conocidos para atacar remotamente a un Usuario, sin los servicios que se encuentren en ejecución.

Por lo tanto, si bloquea los accesos o des-habilita los servicios externos, no lo podrán atacar. Mas adelante se hablara sobre lo servicios externos. Uno de estos servicios son los que nos brinda las aplicaciones como Internet Información Service (IIS), ya que esto son necesarios para la ejecución de aplicaciones Web's.

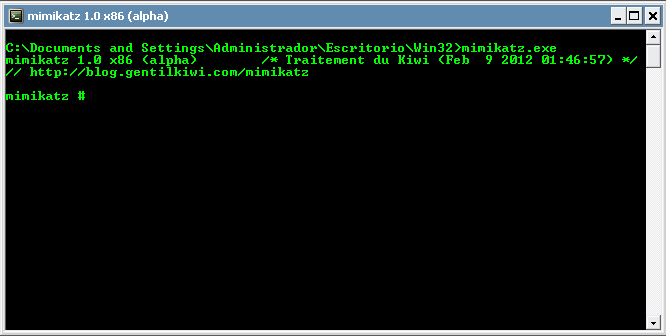

Establecer siempre una contraseña razonable, compleja y cambiarla con frecuencia. Las contraseñas son la maldición del mundo de la seguridad. Uno de los principales ataques que se dan en un sistema es por la In-Seguridad de la misma. Siempre es recomendable establecer una contraseña (Nunca dejarla en blanco) y debe tener en cuenta que no sea fácil adivinarla. Recuerde que las contraseñas débiles son la manera principal en que anulemos el sistema de Windows.

Sea personalmente cuidadoso en cuanto a las interfaces externas.

Sea personalmente cuidadoso en cuanto a las interfaces externas.

El numero de ataques pareciera obsesivo para un atacante, y mas cuando las redes externas son totalmente libres y desprotegidas. A menudo todo esto esta relacionado en cuanto a las redes publicas no privadas. No confié en redes publicas que estén dentro de su alcance.

Tenga en cuenta que la confianza debe ser primordial en cuando a lo que se esta tratando. En este caso tener confianza entre los usuarios de nuestra organización es el primer paso a la seguridad, no me refiero a tener confianza de publicar la contraseña a todo publico, No. Esto se refiere a conocer a nuestro grupo de trabajo. Un atacante con mucha facilidad de palabra podría convencer a un usuario a dar datos confidenciales, claro si en esta no existe confianza y seguridad en la misma.

La tecnología no lo protegerá de los ataques sociales.

Aprenda sus plataforma mejor que sus enemigos.

La tecnología no lo protegerá de los ataques sociales.

Aprenda sus plataforma mejor que sus enemigos.

Comentarios

Publicar un comentario